La PDLI exige que cese el uso por el CNI de las herramientas de “Hacking Team” y aclare en qué se han venido empleando

La filtración de decenas de documentos internos de la empresa italiana de seguridad informática “Hacking Team” ha permitido saber que España se encuentra entre sus clientes. En concreto, el CNI (y posiblemente también la Policía), habría contratado material de espionaje entre el que se incluye un sistema similar a un troyano y su mantenimiento.

Tras conocerse estas informaciones y, al considerar que el empleo de estas herramientas carecería de cobertura legal, la PDLI ha exigido que cese su uso y que se aclare con qué finalidad se han venido empleando.

A juicio de la PDLI es urgente saber bajo qué control judicial se realizaban estos seguimientos, cuáles eran los objetivos espiados y qué se pretendía con ello.

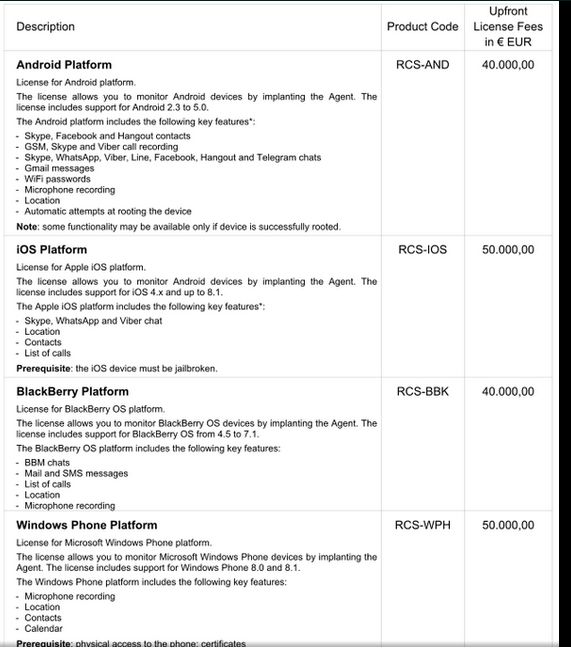

Según ha publicado eldiario.es tras analizar los archivos que han salido a luz, “entre los servicios adquiridos por el CNI a Hacking Team figura una herramienta por la que poder penetrar en terminales móviles y ordenadores con distintos sistemas operativos: IOS y Mac OSX –ambos de Apple–, Windows –Mobile, XP y Vista–, Android, Blackberry y Symbian”.

Una información confirmada por el CNI, argumentando que dichos servicios están “amaparados” por la Ley de Contratos del Sector Público.

Sin embargo esta explicación deja fuera las cuestiones clave sobre el uso de estos servicios por parte del gobierno español: su legalidad y su impacto en derechos fundamentales, como manifestó la PDLI al conocerse las filtraciones.

Sobre el escándalo de #HackingTeam, queremos saber: ¿A qué objetivos, con qué fin y bajo qué control judicial? https://t.co/bRO3NnvlyE

— PDLI (@PDLI_) julio 8, 2015

Herramientas fuera de la ley

El director legal de la PDLI, Carlos Sánchez Almeida, en declaraciones a El español, ha explicado que: “Técnicamente un juez puede autorizar el uso de ‘troyanos’, pero eso no lo he visto jamás . No creo que suceda sin habilitación legal: Un juez tiene que redactar un auto motivado, y para ello tiene que haber normativa”.

Una cobertura legal que de momento no se da (es decir, el uso de estos sistemas superaría, a juicio de la PDLI, y también de juristas expertos en tecnología, lo que la normativa actualmente permite en materia de interceptación de las comunicaciones) y que pretende brindar la reforma de la Ley de Enjuiciamiento Criminal, con la legalización de los troyanos. Una ley que, precisamente en estos días, ha iniciado su tramitación en el Senado.

Así ha quedado la Ley de Enjuiciamiento Criminal tras su paso por el Congreso http://t.co/DXlAz2Vm3g #LeyTorquemada #LECr — PDLI (@PDLI_) julio 8, 2015

Sin embargo, la PDLI, que viene advirtiendo desde hace meses de los riesgos de esta reforma para las libertades y las garantías procesales, cree que su aprobación no sería suficiente para que el uso de estas herramientas sea respetuoso con los derechos fundamentales:

“A partir de la entrada en vigor, podremos ser espiados por CUALQUIER delito telemático, aunque sean simples injurias por Twitter. Y seremos espiados mediante un software no auditado ni homologado, algo que ya está ocasionando muchos falsos positivos en casos de pornografía infantil”, advierte el director legal de la Plataforma, Carlos Sánchez Almeida.

Descripción de servicios de “Hackting Team” para atacar sistemas. Imagen: Sergio Carrasco (www.derechonntt.com)

Precisamente, en sus irregularidades técnicas (y no solo legales), se encontraría otro de los problemas de los servicios contratados por el CNI. Del software de estas herramientas, que también se ha filtrado, se desprendería la existencia de “backdoors” en algunas de sus soluciones, como señala el abogado Sergio Carrasco.

En cuanto a la finalidad de estos sistemas intrusivos, las presentaciones de la compañía dejan pocas dudas, al mencionar entre sus objetivos, grupos de Derechos Humanos o activistas.

Una “pista” sobre los objetivos espiados por #HackingTeam… https://t.co/GVYUWpOCu3 — PDLI (@PDLI_) julio 8, 2015

Según uno de los documentados filtrados, España estaría entre los mejores clientes de la firma, junto con países (entre los que se cuenta más de una dictadura) como México, Italia, Marruecos, Arabia Saudí, Chile, Hungría, Malasia, Emiratos Árabes, Singapur, Kazajistán, Sundán, Uzbekistan, Panamá, Etiopía, Egipto, Luxemburgo, República Checa, Corea del Sur, Mongolia o Vietnam.

[Fotografía: Imagen corporativa de Hacking Team]